在现代网络环境中,网络安全成为了一个至关重要的议题。随着技术的发展,各种安全工具和方法不断涌现,以应对日益复杂的威胁。本文将介绍如何在惠州地区进行综合布线时,结合 Skipfish 工具设计一个有效的中间人攻击布线方案,以提高网络安全防御能力。

Skipfish 是一种自动化 Web 应用程序安全评估工具,它能够自动扫描 Web 应用程序中的漏洞,并生成详细的报告。虽然 Skipfish 主要用于检测和预防漏洞,但通过合理的设计,我们可以利用它来模拟中间人攻击(Man-in-the-Middle, MITM),从而更好地理解和防范此类攻击。

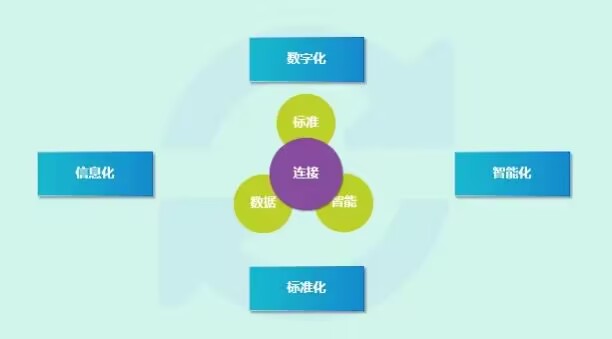

首先,我们需要设计一个合理的网络拓扑结构,以支持中间人攻击的模拟和检测。以下是一个基本的网络拓扑图:

[用户设备] ---(LAN)--- [交换机] ---(WAN)--- [防火墙] ---(WAN)--- [外部服务器]在这个拓扑中,交换机作为核心设备,负责连接内部用户设备和外部服务器。防火墙则用于保护内部网络免受外部攻击。

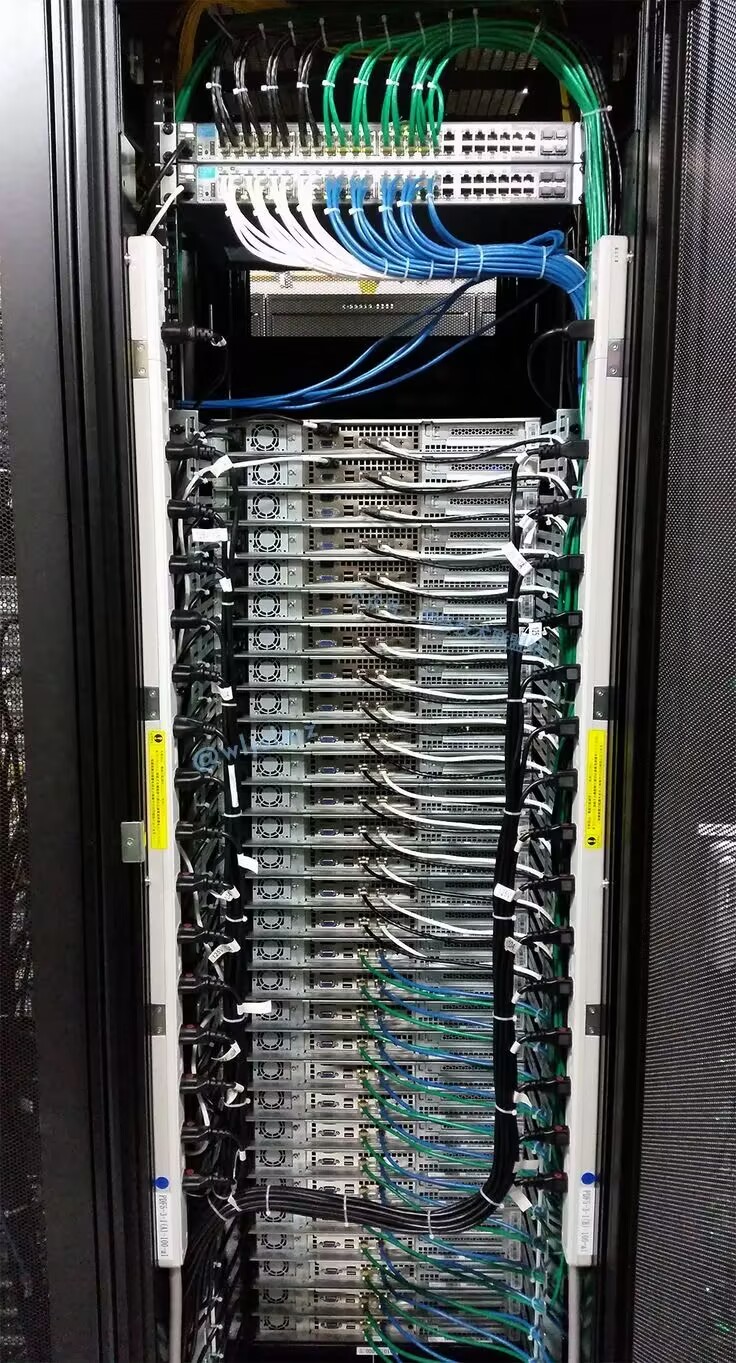

选择合适的硬件设备是成功实施布线方案的关键。以下是几个关键设备的选择与配置建议:

为了实现中间人攻击的模拟,我们需要对路由和 VLAN 进行相应的配置。具体步骤如下:

为防止实际的中间人攻击,需要制定严格的安全策略。这包括但不限于:

在完成上述布线和配置后,我们可以利用 Skipfish 工具进行中间人攻击的模拟。具体操作步骤如下:

通过本文所述的综合布线方案设计及 Skipfish 工具的应用,我们可以有效地模拟和检测中间人攻击,从而提升惠州地区的网络安全水平。需要注意的是,在实际应用过程中,应遵循相关法律法规,确保所有操作都在合法合规的前提下进行。

希望本文能够为惠州地区的网络管理员和技术人员提供有价值的参考和帮助。

Copyright © 2002-2024