惠州综合布线:Snort入侵检测系统布线方案

一、前言

随着信息化技术的飞速发展,网络安全问题日益凸显。为了有效防范网络攻击和恶意行为,部署入侵检测系统(Intrusion Detection System, IDS)成为许多企业的重要选择。本文将介绍如何在惠州进行综合布线时,针对Snort入侵检测系统进行合理规划与实施。

二、Snort入侵检测系统简介

Snort是一款开源的轻量级网络入侵检测系统,能够实时监控网络流量,并对潜在威胁进行检测和报警。其主要功能包括:

- 协议分析:对网络协议进行深度解析,识别异常流量。

- 内容匹配:通过规则库对网络数据包进行匹配,检测恶意代码或攻击行为。

- 日志记录:生成详细的日志记录,便于事后分析。

三、综合布线方案设计

3.1 网络拓扑结构

在进行综合布线之前,需要先确定网络的整体架构。常见的网络拓扑结构有星型、总线型、环形等。对于入侵检测系统而言,推荐采用星型结构,以确保每个节点都能被高效监测。

3.2 设备选型与部署

- 交换机:选择支持端口镜像功能的高性能交换机,以便将所有流量复制到Snort设备上进行分析。

- Snort设备:根据实际需求选择合适的Snort设备型号。考虑到性能和稳定性,建议选择工业级产品。

- 管理服务器:用于管理和配置Snort设备,以及存储和分析日志信息。应具备足够的计算能力和存储空间。

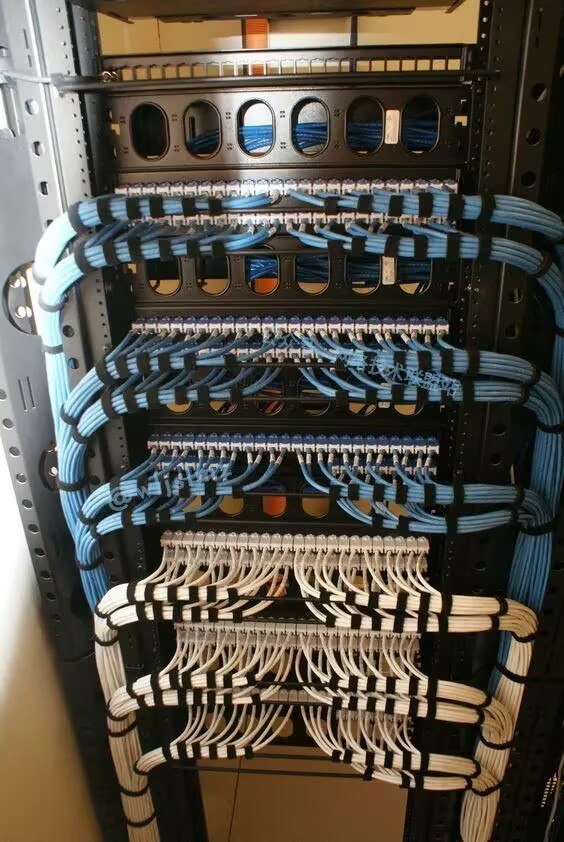

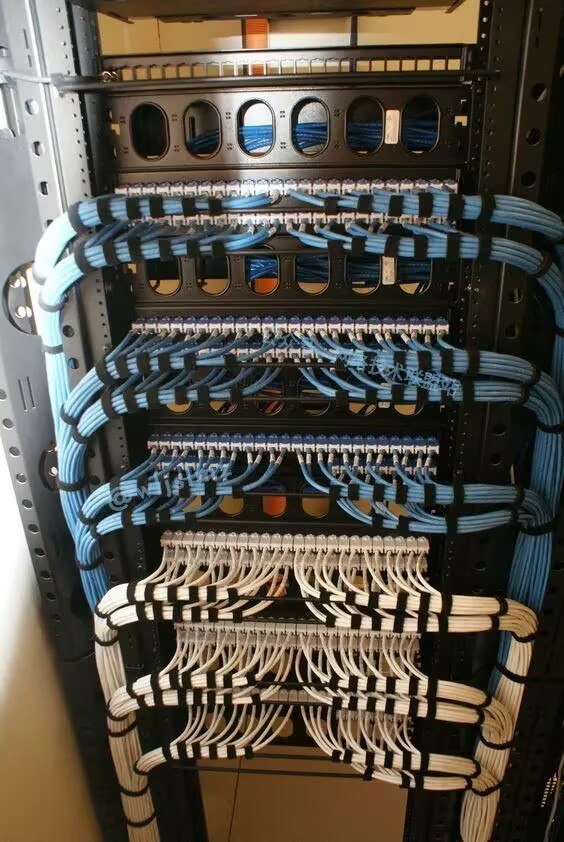

3.3 线缆选择与铺设

- 主干网线:采用六类或以上等级的网线,确保高速稳定的传输性能。

- 分支网线:根据实际情况选用五类或六类网线。为减少干扰,建议使用屏蔽双绞线。

- 光纤:对于长距离传输,可考虑使用单模或多模光纤。

四、具体实施步骤

4.1 布线施工

- 前期准备:确认布线路径,制定详细的施工计划。

- 线缆敷设:按照既定路径敷设主干网线及分支网线,注意避免强电干扰。

- 标签标识:每根线缆两端均需做好清晰标识,方便后期维护。

4.2 设备安装与调试

- 设备安装:将交换机、Snort设备和管理服务器分别安装至指定位置,并连接好相应线缆。

- 端口配置:在交换机上配置端口镜像功能,确保所有流量能够被Snort设备捕获。

- 规则配置:根据企业安全策略,在Snort设备上加载相应的入侵检测规则。

- 系统调试:完成硬件连接后,启动各设备并进行初步测试,确保正常工作。

五、日常运维与管理

5.1 监控与告警

- 实时监控:通过管理服务器持续监控网络流量状态,及时发现异常情况。

- 告警机制:设定合理的告警阈值,当检测到潜在威胁时立即通知相关人员。

5.2 日志分析

- 定期审查:定期对Snort生成的日志文件进行审查,总结安全态势。

- 异常处理:针对发现的安全事件,采取必要的应对措施,并更新入侵检测规则。

六、结语

通过科学合理的综合布线方案,可以有效地提升Snort入侵检测系统的性能和稳定性,从而更好地保护企业的网络安全。希望本文提供的指导思路能够为企业在惠州地区的综合布线工作中提供一定的参考价值。