防火墙作为网络安全的重要组成部分,其主要功能是阻止未经授权的访问,同时允许合法流量通过。然而,在实际应用中,防火墙往往成为了一些网络攻击的目标。为了应对这种情况,防火墙穿透技术应运而生。本文将对惠州地区常见的防火墙配置及其穿透技术进行深度剖析,并提供一些实战案例。

惠州作为一个重要的经济中心,其企业与机构广泛使用防火墙来保护内部网络的安全。常见的防火墙配置包括但不限于:

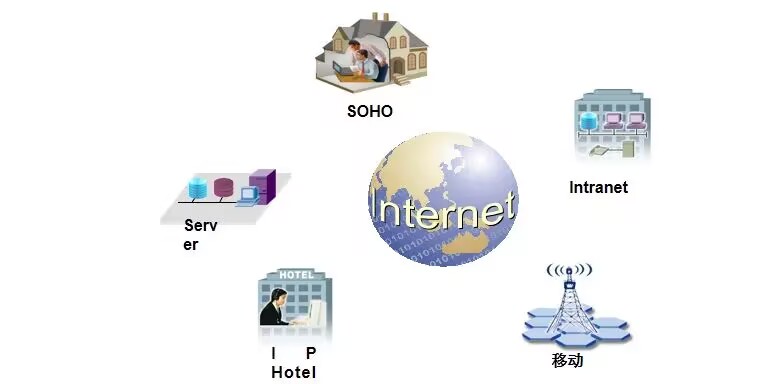

防火墙穿透技术是指通过各种手段绕过防火墙的限制,实现网络通信的技术。常见的防火墙穿透技术有:

某惠州企业需要从外部网络访问其内部ERP系统,但出于安全考虑,企业的防火墙仅允许特定IP地址访问。为了解决这一问题,IT部门决定采用代理服务器方案。

某惠州家庭用户希望从外部访问家中的NAS(网络附加存储)设备,但由于运营商提供的宽带服务默认开启了防火墙,导致外部访问受限。

防火墙穿透技术为企业和个人提供了灵活的网络访问方式,但在实际应用中也需注意安全风险。建议在实施穿透技术前进行全面的风险评估,并采取相应的防护措施,以确保网络的安全性。此外,随着技术的发展,未来防火墙穿透技术也将不断创新,我们需要持续关注相关领域的最新动态,以便更好地应对网络安全挑战。

通过上述案例分析,我们可以看到,防火墙穿透技术虽然能够解决某些特定场景下的网络访问需求,但同时也带来了一定的安全隐患。因此,在选择和实施防火墙穿透技术时,必须综合考虑安全性和便利性,以达到最佳的效果。

Copyright © 2002-2024